近日,亚信安全发布《2020年度安全威胁回顾及预测》。报告全面分析了2020年重大网络安全事件的攻击类型和事件源头,指出勒索软件、挖矿病毒、APT攻击、木马家族等威胁仍持上升态势。与此同时,研究人员还预测,在2021年以“新冠”疫情为诱饵的攻击活动将会持续进行,定向式勒索病毒攻击、无文件攻击也将日益演变,并且随着远程办公的全面普及,零信任模式(Zero Trust)将成为企业安全重点关注的领域。

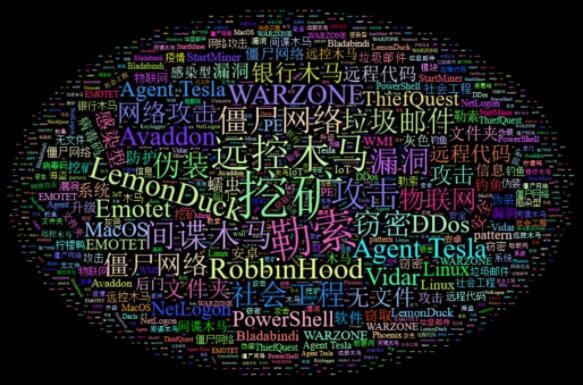

图:2020年度国内外安全威胁信息关键词

5大威胁填满2020 , 勒索病毒成为最狠对手

基于大量的数据分析,亚信安全对Web威胁类型、恶意网站域名类型分布、网络欺诈、钓鱼网站、色情网站的具体情况进行了全面剖析,并总结出以下5条年度重点威胁:

1.借助新冠疫情热点话题病毒成为本年度网络安全主要特点之一

2020年伊始,新冠疫情成为年度最为热门的话题,而借助新冠疫情热点话题的病毒,则是2020年网络安全的主要特点之一。年初,亚信安全率先截获了利用“新型冠状病毒”疫情进行的网络攻击活动,并在二季度发现了一款捆绑在视频会议软件中挖矿病毒。

2.勒索病毒成为2020年网络安全最大威胁

勒索病毒是不法分子经常使用的攻击方式之一,其已经成为了2020年网络安全最大的威胁。通过对攻击方式的溯源分析,研究团队发现,新型勒索软件会选择与僵尸网络进行合作,依靠僵尸网络庞大的感染基数迅速扩张,同时,越来越多的勒索病毒团伙将目标瞄准具有更高价值的企事业单位,所开发的定向式勒索病毒与APT攻击极为类似,且攻击行动精确。

3.挖矿病毒复苏,无文件挖矿实现“双平台”感染

2020年,挖矿病毒持续活跃,不仅老病毒出现频繁更新,而且还出现了多个新型挖矿病毒。其中,有隐藏在Linux设备的计划任务中,通过定时任务的方式下载并执行挖矿程序和“海啸”后门程序 ,发动DDoS攻击;还有WMI无文件挖矿实现双平台感染;伪装成系统文件的XMRDoor挖矿病毒;以及利用“新冠病毒”邮件传播的“LemonDuck”无文件挖矿病毒。

4.APT攻击从未停止,“SolarWinds爆雷”以飨从业者

在新冠疫情全球化影响下APT攻击威胁加剧,而年底的SolarWinds事件俨然成为了最严重的供应链攻击事件之一,其引起的“行业反思”延续至今。《报告》中显示,亚信安全在2020年度发现疑似Gorgon APT组织通过网络云盘下发formbook窃密木马的攻击活动,本次投递的Downloader是伪装成某项目询价单的DOC文档,文档内容是关于报价单的相关问题,可能面向的主要攻击对象是外贸企业。除此之外,亚信安全还发现了Kimsuky APT组织利用假冒安全软件更新程序进行恶意活动。

5.远控木马成为“网红商品” 对银行业攻击“坚持不懈”

网络犯罪分子为了获取更多的利润,不单单只是通过攻击他人电脑获取利润,还通过贩卖远控、勒索、挖矿等进行牟利,出售恶意软件服务俨然已成为了网络犯罪分子获利的捷径,其中,远控木马尤为畅销。本年度,亚信安全截获多个远控木马,其中银行木马是亚信安全重点关注的木马类型之一,例如自2014年以来一直活跃至今的EMOTET银行木马、最早发现于2016年的TrickBot木马,这些木马程序不仅价格低廉,传播途径、变种频率更是穷凶极恶。

远程办公成为常态化,2021年新威胁由此向外散发

疫情正在焦灼,远程办公保证了企业的复工复产,但也随之出现了诸多安全问题,比如:身份冒用、信息泄露、病毒感染、链路入侵等基础网络安全手段的缺失,这都让远程办公面临着艰巨考验。为此,亚信安全研究团队建议企业用户在2021年要关注以下重点领域,并进行安全防御战略调整和技术应对措施:

1.以“新冠”疫情为诱饵的攻击活动将持续进行

针对疫情进展情况,攻击者将对医疗机构以及疫苗研发机构发动电子邮件、网络钓鱼、假冒应用程序、社交媒体攻击,热点话题包括:“新冠”病毒检测方法、“新冠”病毒治疗方案、“新冠”病毒疫苗研发等等。

2.远程办公给企业带来新的风险,零信任模式(Zero Trust)将在2021年得到发展

2021年,随着云服务、边缘终端、移动办公应用的步步深入,传统基于边界的安全防护逻辑开始逐步失效。可以预测,从“有边界防护”到“无边界管控”的全新逻辑,将给整个网络安全行业带来极大的颠覆,其或将重构整个网络安全的格局。而零信任安全架构的核心是基于现代身份管理技术进行构建,本质是基于身份的访问控制,其策略就是默认不相信任何人、任何设备、任何行为,这便避开了旧的“内部受信任,外部不受信任”的模型。

3. 远程办公的安全风险加剧,家庭办公室将变成犯罪温床

疫情仍在继续,“远程办公”、“远程教学”等模式已经常态化,企业数据存储位置发生变化、传统网络安全边界正在消失。因此,IT运维人员需要把远程办公安全保障当作常态化的状态,提出一整套的安全举措用于替代2020年“应急”建立起来的远程办公安全防御系统,着手采用跨云数据安全、动态多重身份认证、远程端点保护、零信任等一系列新的技术,放弃 “高围墙,铁丝网”组成的传统物理边界。

4. 分工更精细的定向式勒索病毒攻击需引起注意

勒索病毒凭借着其成熟的攻击技术、商业化模式、广泛的变种,获得了犯罪分子的普遍青睐。数据统计,2020年,亚信安全在全球截获的勒索病毒攻击事件与2019年相比翻了一番,同时还发现APT 威胁行为者会从勒索病毒“释放者”手里购买初始网络访问权限,瞄准相关行业、企业形成分工更精细的勒索病毒攻击。因此,防患于未然的安全前置部署和主动分析系统已显得更为重要,这是最大限度规避“APT+勒索病毒”攻击风险、降低防御成本的有效路径。

5. 无文件攻击将造成大面积伤害

新冠疫情,让端点安全站到了网络安全的风口浪尖,而端点安全面临的主要威胁又集中在最严重的攻击工具和防护策略上。根据亚信安全的研究人员统计发现,2020年企业遇到最严重也最常见的端点威胁是无文件恶意软件。因此,如果用户依然采用基于文件扫描技术的病毒防御系统,将无法对其防御,并且也很难发现受感染终端内保持隐匿状态的攻击,埋下大面积的终端安全隐患。

6. Linux操作系统威胁升级

随着疫情爆发,大量的传统非IT企业如银行和制造业厂商,选择将基础架构与业务逐渐向云上前移,而这使得广泛用于云环境的Linux操作系统成为攻击目标。2020年,亚信安全研究人员发现并截获了大量的针对Linux系统与用户的恶意软件,其中很大一部分都是从Windows版本移植至Linux环境下,最为显著的为RansomEXX与TrickBot,其Windows版本被广泛的用于各种行业的攻击中。面对企业“数字化”转型和上云进程的不断加速,2021年针对Linux操作系统的攻击将更为猖獗,亚信安全提醒用户重点关注,并及时引进新的安全技术和手段,以确保云业务平台的底层安全。

结尾:

随着“十四五规划”以及2035年远景目标建设进程的加快,网络安全建设权重将不断提高。2021年,5G安全风险升级、定向式勒索软件、数据泄密打击升级、安全合规成本大幅增长、智能边缘成为攻击目标,这些技术方面的预测都给网络安全行业提出了多重挑战。

作为“懂网、懂云”的安全公司,亚信安全在扩大身份安全、端点安全等领域市场优势的同时,也将在数据防泄漏、5G安全、工控安全等加速创新,同时针对网络安全实战化攻防演习行动、重点行业重大活动、等级保护及企业安全意识提升等方面发挥专业能力,携手用户全面加强网络安全保障体系和能力建设,共建数字安全世界。